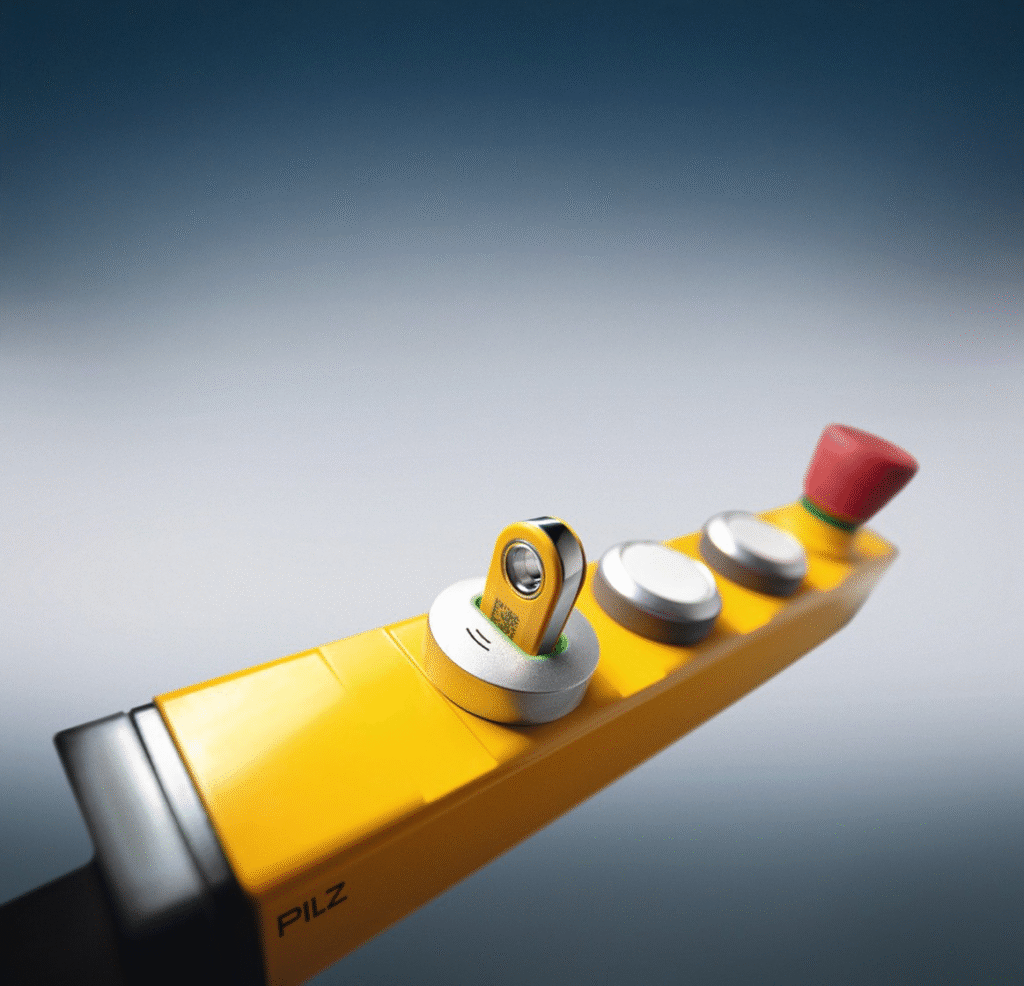

Systemy kontroli dostępu PILZ PITreader

PILZ PITreader - obszary zastosowań

Kontrola dostępu do maszyny

PILZ PITreader to urządzenie umożliwiające łatwe i bezpieczne zarządzanie dostępem do instalacji i maszyn. Umożliwia identyfikację użytkowników oraz przypisanie im indywidualnych uprawnień – np. dla operatora, technika czy inżyniera. Dzięki elastycznej strukturze kodowania i uprawnień możliwe jest dostosowanie systemu do specyfiki danej firmy.

Wybór bezpiecznego trybu pracy

Wybór bezpiecznego trybu pracy z wykorzystaniem PITreadera rozpoczyna się od identyfikacji użytkownika, która następuje poprzez zbliżenie transpondera PIT do czytnika. System rozpoznaje użytkownika na podstawie zapisanych na transponderze danych i weryfikuje jego uprawnienia. Jeżeli użytkownik posiada odpowiednie uprawnienia, udostępniany jest mu wybór jednego z dostępnych trybów pracy: automatycznego, ręcznego, ustawiania lub serwisowego.

Blokowanie uruchomienia maszyny przy pracy wewnątrz

System kontroli dostępu PILZ PITreader blokuje uruchomienie maszyny, gdy operator znajduje się w strefie niebezpiecznej. Operator identyfikuje się wsuwaną do czytnika pastylką przy wejściu, co rejestruje jego obecność, a po otwarciu drzwi następuje automatyczna blokada uruchomienia. Blokada utrzymuje się nawet po zamknięciu drzwi, aż do wylogowania operatora poprzez przyłożenie wsuwanej do czytnika pastylki przy wyjściu. System weryfikuje wtedy brak osób w strefie i odblokowuje maszynę, zwiększając bezpieczeństwo podczas prac serwisowych.

Cybersecurity

Systemy PITreader są idealnym rozwiązaniem dla firm poszukujących kompleksowego podejścia do kontroli dostępu, które łączy aspekty bezpieczeństwa maszynowego z wymaganiami cyberbezpieczeństwa. System PITreader zapewnia zaawansowaną ochronę cyberbezpieczeństwa, m.in. poprzez moduł SecurityBridge, który monitoruje komunikację między komputerem a sterownikiem, zapobiegając nieautoryzowanym zmianom i atakom. Funkcja PIT oe USB aktywuje porty USB tylko dla uprawnionych użytkowników, chroniąc przed podłączaniem nieautoryzowanych urządzeń. Dodatkowo, zarządzanie dostępem do danych i funkcji odbywa się przez blokowanie obszarów na kluczach RFID oraz kontrolę uprawnień grupowych, co minimalizuje ryzyko nieautoryzowanego dostępu.

Masz pytania? Chętnie na nie odpowiemy!

Interesuje Cię konkretny produkt z naszej oferty? Potrzebujesz więcej informacji lub wyceny? Wyślij zapytanie na poniższy adres e-mail, a nasz zespół szybko się z Tobą skontaktuje!